🟠 Descubre el INTRUDER de BURP SUITE | Herramienta IMPRESCINDIBLE para HACKING ÉTICO 🥷💻

7:54

¿Se puede Crear un KEYLOGGER con METASPLOIT? - Cómo PROTEGERSE 🛡️

1:21:58

Aprende Burp Suite Desde Cero | Curso De Burp Suite y La Web para Hacking Ético

13:56

How to use Burp Suite's Intruder

17:09

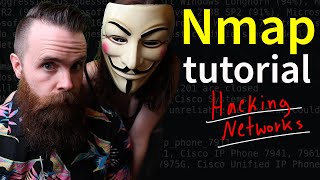

Nmap Tutorial to find Network Vulnerabilities

19:14

Así es como los HACKERS Encuentran Información CONFIDENCIAL en Internet | OSINT

11:46

How HACKERS Send Malware | DNS Spoofing

28:01

Burpsuite Basics (FREE Community Edition)

24:15